Las entidades locales, al igual que el resto de administraciones públicas, tienen como objetivo crear las condiciones adecuadas para el desarrollo de nuevos servicios ligados a la evolución de la tecnología y promover e impulsar, de igual modo, su uso entre la ciudadanía y las empresas. Para ello, es esencial que lo hagan bajo un marco común de seguridad, el cual queda fijado en el Esquema Nacional de Seguridad (ENS). En este sentido, el Centro Criptológico Nacional (CCN), a través de su capacidad de respuesta a incidentes de seguridad de la Información (CCN-CERT), colabora activamente con las entidades locales para proteger sus sistemas, de forma que puedan desempeñar de manera segura el ejercicio de sus competencias de asistencia y cooperación económica y técnica.

El apoyo que ofrece el CCN-CERT a estas entidades, ya sean diputaciones, cabildos, consejos insulares u órganos competentes equivalentes, así como ayuntamientos de todas las dimensiones, se centra especialmente en conseguir que aquellas entidades locales con mayores dificultades se adecuen al ENS.

La labor del CCN-CERT consiste, en esencia, en que las entidades apliquen las medidas necesarias para proteger sus sistemas e información, en cumplimiento de lo dispuesto en el Real Decreto 3/2010, de 8 de enero (1), y sean capaces de superar las auditorías relacionadas con esta materia.

Hasta la fecha, el CCN ha desempeñado una labor esencial en la protección de los sistemas informáticos de numerosos gobiernos autonómicos, como es el caso del Cabildo de Tenerife, el Principado de Asturias, el Gobierno de Navarra o la Comunidad Autónoma de la Región de Murcia. Se ha puesto en marcha en las entidades locales un instrumento esencial para facilitar la adopción de las medidas oportunas que garanticen una defensa eficiente, así como la implantación de las herramientas o tecnologías más adecuadas para ello: los Centros Virtuales de Operaciones de Ciberseguridad (vSoC) (2).

Para implantar estos vSoC, el CCN-CERT sigue un modelo que, basado en la adecuación de las entidades al ENS, está integrado por cuatro grandes bloques de actuación: Plan de Adecuación del Sistema, implantación de medidas de seguridad, conformidad y gestión continua de la seguridad. A continuación, se desarrollan los principales pasos a seguir dentro de cada uno de estos bloques:

1. Plan de Adecuación del Sistema

Lo primero que se ha de hacer es identificar todos aquellos servicios que la entidad presta y que deberán cumplir con el ENS. Para ello, se rellena una Ficha de Servicios en la que se detalla la información que se trata y a través de qué sistemas, así como una valoración inicial del nivel de seguridad. Tras ello, se procede a la categorización de dichos sistemas, indicando si son de categoría básica, media o alta, en función del impacto que tendría un incidente de seguridad en los servicios analizados y la información tratada por cada uno de ellos.

En base a esta información y tras realizar un análisis de riesgos, la entidad elabora dos documentos: una Declaración de Aplicabilidad, con las medidas de seguridad que se van a aplicar para cumplir con el ENS, y una Política de Seguridad, en la que define su compromiso respecto a la seguridad de los servicios proporcionados a la ciudadanía y la información que estos gestionan, describiendo los mecanismos que se han implementado y los responsables de velar por su cumplimiento.

2. Implantación de medidas

Finalizada esta primera fase, llega el momento de definir e implementar las medidas de seguridad: es decir, cómo se va a minimizar la superficie de exposición a ciberamenazas, así como qué medidas técnicas se van a utilizar, desde herramientas de vigilancia (por ejemplo, EMMA (3), del CCN-CERT), bastionado de servidores, control de configuración (como es el caso de la herramienta CLARA (4) desarrollada por el CCN-CERT), la formación y capacitación de usuarios y especialistas, adopción de endpoints de seguridad, operación del perímetro, etc.

En paralelo, se elabora, revisa, aprueba y publica el marco normativo, previamente analizado, que permite y da pie a la implementación de las medidas técnicas anteriormente citadas.

3. Conformidad

El siguiente paso que se sigue es comprobar si los sistemas han implementado el marco normativo y las medidas técnicas de seguridad de acuerdo al compromiso adoptado en el Plan de Adecuación y Declaración de Aplicabilidad asociada.

Sin embargo, antes de que tenga lugar esta auditoría de certificación, la entidad debe realizar una preauditoría interna (validación) para verificar que hay conformidad con todas las medidas del Esquema y no se detectan no conformidades. Revisados los sistemas por parte de la entidad, esta solicita la certificación a una entidad de certificación acreditada por la Entidad Nacional de Acreditación (ENAC), cuyos profesionales llevarán a cabo una revisión documental y una inspección presencial para comprobar la capacidad del sistema de garantizar la integridad, disponibilidad, autenticidad, confidencialidad y trazabilidad de los servicios prestados y la información tratada, almacenada o transmitida.

Tras ello, se elabora el informe de auditoría que, de ser favorable, permitirá a la entidad obtener la certificación de conformidad y, de esta manera, conseguir el reconocimiento formal a la labor realizada para su satisfacción.

4. Gestión continua de la seguridad

Por último, desde el vSoC implantado se llevará a cabo la adecuación definitiva de las entidades vinculadas o dependientes y nuevas entidades, así como el mantenimiento y gestión de la seguridad de las entidades certificadas.

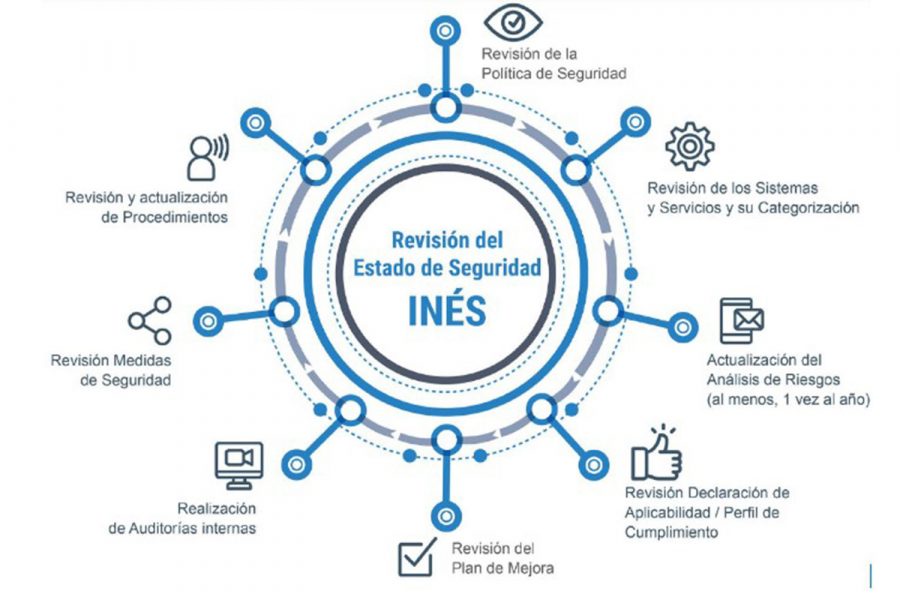

En este sentido, desde el vSoC se propondrán objetivos e hitos de mejora continua a corto, medio y largo plazo, a través de acciones de prevención, operación, respuesta, formación y mejora. Para ello, el CCN pone a disposición de las entidades herramientas que permiten realizar una gestión continua de la seguridad, como son INES (Informe Nacional del Estado de Seguridad) (5), AMPARO (asistente de Implantación de Seguridad y Conformidad del ENS) (6) y ANA (Automatización y Normalización de Auditorías) (7).

Implantado y ya en operación el vSoC, todas aquellas entidades locales que se adscriben a este comienzan a recibir el apoyo del CCN-CERT en la gestión de la seguridad de sus tecnologías de la información y comunicación. Este apoyo se traduce en una serie de servicios concretos, como pueden ser la asistencia en remoto y presencial en caso de incidente, la ayuda en su resolución, la notificación de incidentes correlados, el asesoramiento en ciberseguridad, la remisión de alertas sobre vulnerabilidades y el análisis forense digital, etc.

De esta manera, entran a formar parte de la comunidad de referencia conformada por el CCN-CERT, entidades y organismos; una cooperación basada en un valor fundamental: el intercambio de información sobre incidentes para mejorar y agilizar la detección y actuación frente a posibles ciberataques.

Referencias

1. Real Decreto 3/2010, de 8 de enero, por el que se regula el Esquema Nacional de Seguridad en el ámbito de la Administración Electrónica.

2. Virtual SOC.

3. EMMA, control de acceso a las infraestructuras de red.

4. CLARA, herramienta de auditoría de cumplimiento con el ENS.

5. INES (Informe Nacional del Estado de Seguridad).

6. AMPARO, asistente de Implantación de Seguridad y Conformidad del ENS.

7. ANA (Automatización y Normalización de Auditorías).