La Inteligencia Artificial ha marcado un récord de velocidad de adopción respecto a cualquier otro servicio o tecnología de mercado: en solo cinco días, un millón de usuarios. Para febrero de 2023 se estimó en un billón. Y si a la velocidad de adopción le sumamos la necesidad de enfrentarnos a la primera tecnología humana capaz de tomar decisiones por sí misma, las posibilidades y retos son infinitos.

La adopción de la Inteligencia Artificial, junto con posiblemente el metaverso y/o monedas digitales, traerá problemas de seguridad combinados muy serios relativos a la suplantación de identidad y a la fuga de información.

La Inteligencia Artificial traerá problemas de suplantación de identidad y fuga de información

Las aplicaciones de Inteligencia Artificial generativa son cada vez más populares, ya que se pueden utilizar para crear contenido realista y atractivo. Sin embargo, estas aplicaciones representan un riesgo para la seguridad porque pueden ser utilizadas para generar contenido malicioso, noticias falsas, correos electrónicos de phishing, revelar secretos comerciales o personales o incluso suplantar (deepfakes) nuestra propia imagen y/o voz. A lo que se le une la generación de spear-phishing automatizado, malware inteligente, Machine Learning adversario y brechas de datos, ataques o intereses completamente creíbles y reales, entre otras cosas.

Ayuda frente a la Inteligencia Artificial

Los malos, igualmente, usan Inteligencia Artificial para automatizar la mejora en los ataques multivectores. Pero ¿qué hacemos y cómo podemos ayudar desde Symantec-Broadcom? Utilizamos AML (Advanced Machine Learning) y análisis profundo, redes neuronales y procesamiento de lenguaje natural para recopilar, analizar y clasificar casi una docena de petabytes de datos.

Usamos también algoritmos de Machine Learning para analizar la reputación de archivos, URL, IP y otros recursos de red a través de la inteligencia de amenazas. Por otro lado, examinamos datos históricos para proporcionar análisis predictivos y retroactivos basados en patrones y tendencias. Incluso estudiamos las herramientas usadas para generar variantes de malware conocido.

Y en todo ello, la inversión e innovación es imprescindible. Prueba de ello es Symantec Industrial Control System Protection, la primera estación de escaneo USB integrada en una red neuronal de la industria. Symantec lleva más 15 años utilizando AML para detectar programas malignos generados mediante técnicas de gather agent information. Esto incluye malware creado utilizando redes antagónicas generativas y codificadores automáticos variacionales.

El motor de AML determina si un archivo es bueno o malo a través de un proceso de aprendizaje. Symantec Security Response entrena al motor para reconocer atributos maliciosos y define las reglas que utiliza el motor AML para realizar detecciones. De hecho, Symantec entrena y mejora continuamente dicho motor mediante el siguiente proceso: Symantec LiveUpdate descarga el modelo AML al cliente y se ejecuta durante varios días. El motor AML aprende qué aplicaciones ejecuta el propio cliente y se explota utilizando los datos de telemetría. Cada equipo forma parte de la red de inteligencia global, que proporciona información anonimizada sobre el modelo. Symantec ajusta el modelo AML en función de lo que aprende de los datos anónimos de telemetría de los clientes y lo modifica para bloquear las aplicaciones que suelen aprovechar los exploit.

AML es parte del motor de análisis de datos estáticos. Un motor que incluye el emulador, el servicio de nube de amenazas inteligentes (ITCS) y el motor de definiciones CoreDef-3. Symantec utiliza el AML en Insight de descargas, análisis de comportamiento y escaneos de virus y spyware, los cuales utilizan búsquedas de Insight para la detección de amenazas.

Symantec aprovecha, además, su servicio ITCS para confirmar que la detección realizada por AML en la computadora del cliente es correcta. A veces, AML puede revertir una condena después de verificar con el ITCS. Si bien el motor AML no necesita Symantec Insight, esta información permite entrenar los algoritmos AML para reducir los falsos positivos y aumentar los verdaderos positivos.

Visibilidad

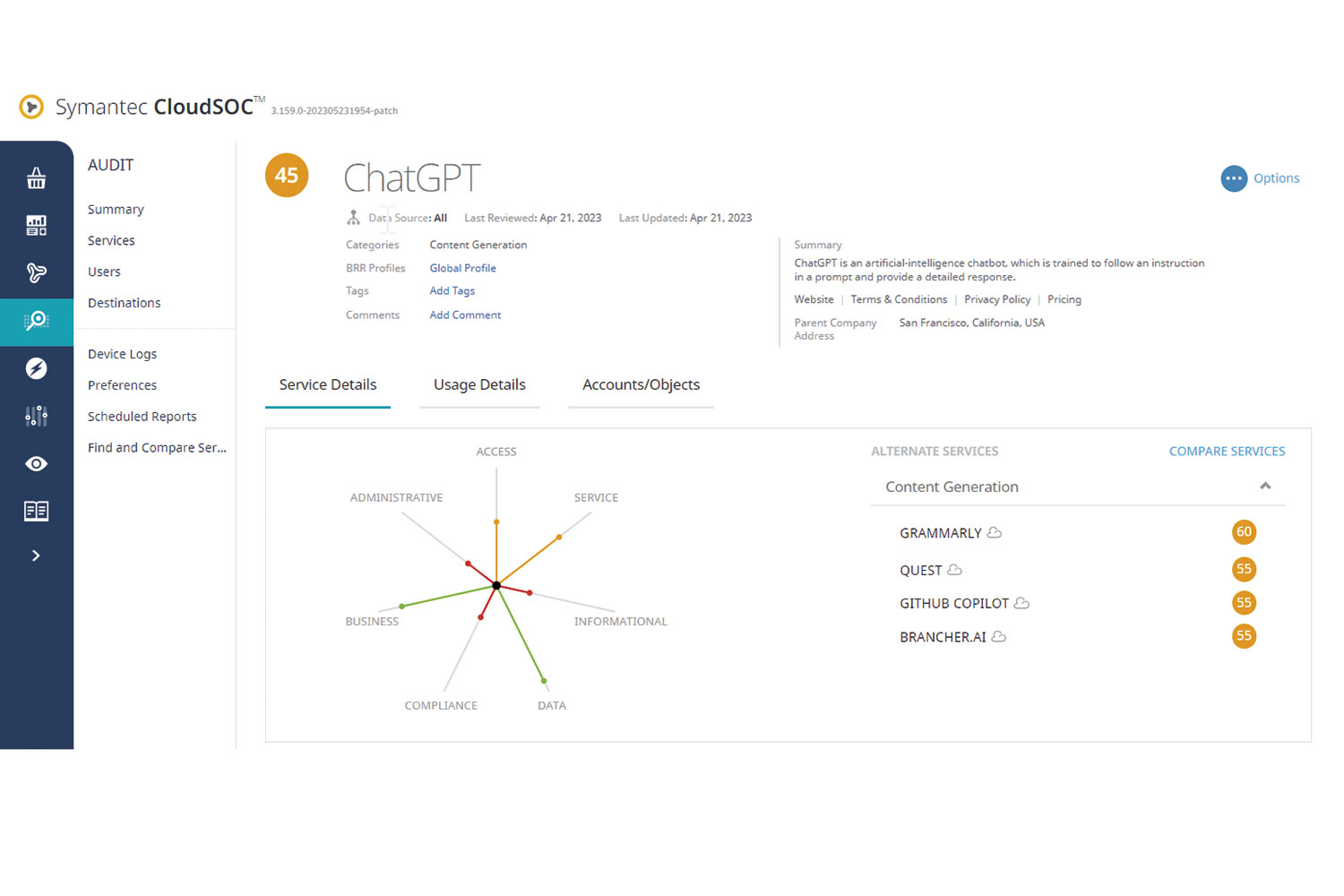

En cuanto a la visibilidad, AML posibilita:

- Filtrar por uso este tipo de servicios gracias a una nueva categoría de generación de contenido.

- Ver, controlar o bloquear a quien usa estos servicios.

- Aprovechar la clasificación de dichos servicios ya analizados por Symantec. En función de su puntuación, poder así decidir la adopción.

- Asignar una categoría en sus sistemas de protección de acceso a Internet Symantec Web Network Protection para bloquear el acceso o al menos implementar medidas extraordinarias de acceso.

- Controlar los datos sensibles gracias a Cloud DLP inspeccionando las consultas e incluso las imágenes mediante OCR para evitar que se pierdan datos confidenciales.

- Obtener visibilidad y control de las aplicaciones de Inteligencia Artificial en cualquier puerto.

Otras soluciones de Symantec a tener en cuenta son las siguientes:

- Symantec DLP. En 2010, fue la primera tecnología de AML de la industria diseñada para simplificar la detección de propiedad intelectual difícil de encontrar. Utiliza técnicas para escanear y calificar rápidamente datos en movimiento, incluidos correos electrónicos y mensajes de texto, documentos y archivos adjuntos asociados. Se entrena mediante documentos de muestra para reconocer las características y diferencias sutiles entre datos confidenciales y no confidenciales.

- Symantec XDR. Utiliza el AML para detectar ataques de día cero, ingeniería social, ransomware, ataques dirigidos o ataques persistentes. Se utiliza AML para proporcionar protección adaptativa. Targeted Attack Analytics utiliza el AML para detectar patrones de actividad e infracciones. Cada computadora o activo protegido por el cliente forma parte de la red global de inteligencia, que utiliza el AML y análisis profundo. Intelligent Threat Cloud Service confirma detecciones de AML, creando un circuito de retroalimentación que permite a Symantec entrenar sus algoritmos. AML se utiliza en Download Insight, análisis de comportamiento y escaneos de virus y spyware.

- Symantec Network Protection. Aplica la inteligencia generada en GIN mediante análisis profundo del contenido, escaneo de malware, análisis predictivo y análisis en sandbox.

- Symantec Email Security. Incorpora tecnología de escaneo heurístico y AML para bloquear amenazas antes de que sean vistas, evaluar el potencial de spam y ataques de día cero. Envía copias de archivos de interés a sandbox para imitar el comportamiento del usuario y activar el malware sospechoso, correlacionando los resultados con el resto de los productos y vectores de protección, como XDR y la red de inteligencia global.