El uso de nuevas tecnologías, la proliferación de datos de muy diversas fuentes y formatos y, sobre todo, su dispersión en nuevos y diferentes dispositivos o entornos de almacenamiento, así como las nuevas regulaciones en materia de protección de datos y privacidad, impactan directamente en el modelo tradicional de investigación forense basado en las fases de identificación, adquisición, preservación/custodia, análisis y presentación de resultados.

Hasta ahora, la mayor parte de la información electrónica ha residido en los ordenadores de la empresa, PC de usuario y servidores, haciendo que ésta fuera la garante de su preservación y acceso, basado por un lado en unas normas internas de buen uso para los empleados y, por otro, en unos planes de almacenamiento, continuidad y recuperación realizados por los departamentos de Sistemas para asegurar el acceso e integridad de los datos.

Esto ha hecho que el modelo de flujo de trabajo del tratamiento de la evidencia electrónica en las investigaciones haya estado centrado en las fases de adquisición y preservación/custodia de la evidencia. Se trataba de preservar en el tiempo el acceso al original de la evidencia o una copia lo más cercana y fiable posible, para garantizar la posibilidad de repetición de los análisis por terceras partes, y demostrar que se obtienen siempre los mismos resultados trabajando con la misma copia de la evidencia.

Sin embargo, con la irrupción de nuevos modelos de almacenamiento (cloud y virtualización), el uso de nuevos dispositivos de usuario (Apps, multimedia e IoT) y los nuevos modelos de seguridad de datos basados en uso de métodos de cifrado, se abre un nuevo paradigma en la identificación, acceso y análisis de las posibles fuentes de evidencia, según dónde se encuentren los datos y, sobre todo, cómo se pueda acceder a ellos.

Esto hace que unas fases del modelo de flujo de trabajo cobren más importancia y que se tengan que reorientar los objetivos de cada fase, utilizando nuevas herramientas y métodos de adquisición y tratamiento de la evidencia.

Fases y retos

Los retos que se abren en cada fase serían los siguientes:

- Identificación: aquí será primordial seleccionar la evidencia, en tiempo y forma, y ajustada al escenario de la investigación. Definiendo guías para priorizar la selección de la evidencia a analizar (modelos de triage) que faciliten una primera identificación de lo importante, y abandonando las prácticas de «copiar todo».

Esto implica hacer una revisión preliminar al comienzo de la investigación para seleccionar las partes importantes de la potencial evidencia. Por ello, será crítico contar con un procedimiento de «primera respuesta» (Digital Evidence First Responders, DFER), y en entornos corporativos también unos procedimientos de preparación del acceso a los datos de la evidencia.

- Adquisición: habrá casos en los que la evidencia ya no será absoluta (en términos de completitud) y no será posible, técnica o metodológicamente, realizar una tradicional imagen completa «bit a bit». En estas situaciones, habrá que utilizar los procedimientos de priorización o triage de la fase de identificación, para determinar qué parte de la evidencia será necesario copiar. Por lo que cobrará especial importancia justificar y documentar apropiadamente las razones y los métodos utilizados para copiar una u otra parte de la evidencia, de forma que se pueda garantizar su integridad y validez como fuente de prueba.

En este paso, las herramientas de visualización de la evidencia (tanto a bajo nivel como del contenido) serán fundamentales. El volumen de evidencia a adquirir (ya sea en su almacenamiento estático o en tráfico online) será un reto por el uso de herramientas específicas de adquisición, al igual que actualmente lo es en la adquisición de dispositivos móviles por la diversidad de conectores posibles.

- Preservación/Custodia: Preservar la evidencia de forma segura y cumpliendo con los requisitos legales, requerirá una inversión en laboratorios forenses apropiados al volumen de los casos a tratar. Además de contar con actores externos e independientes que garanticen la inalterabilidad de la prueba en el tiempo, como se hace actualmente con los depósitos notariales o incorporando nuevas formas como el uso de la firma electrónica o, en un futuro, los modelos basados en blockchain.

- Análisis: Incorporar nuevas técnicas de análisis basadas en el uso de aplicaciones de Big Data, la Inteligencia Artificial o el Machine Learning, requerirá contar con recursos humanos con dichas habilidades, así como con nuevas herramientas capaces de entender y evaluar los algoritmos que hay detrás de los datos.

- Presentación de resultados: Los informes, además del contenido tradicional de alcance, objetivos, análisis y resultados, tendrán que incorporar una completa evaluación de las herramientas y métodos de análisis utilizados. Más aún cuando la volatilidad de los datos o la imposibilidad de hacer una copia completa de los mismos, impida garantizar la repetición de los procesos.

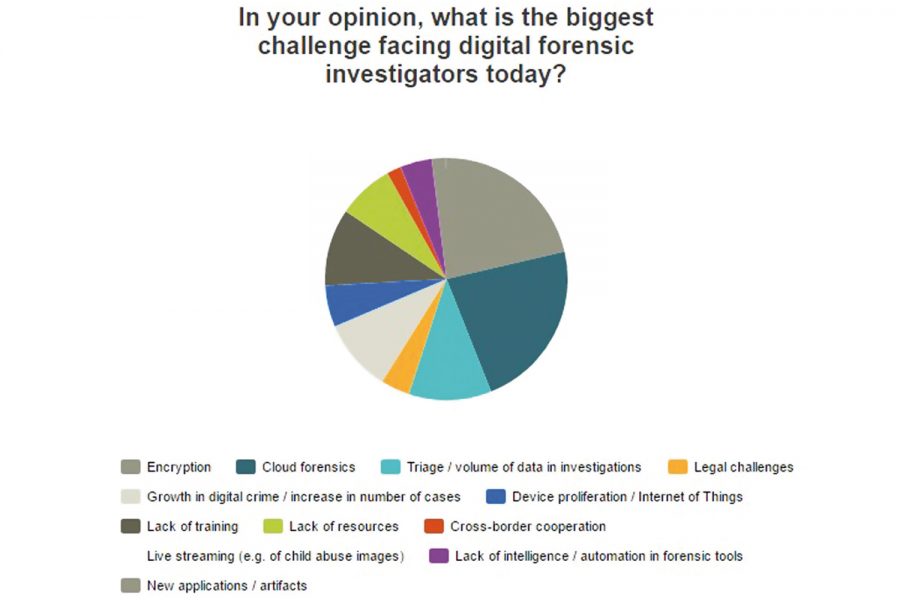

Un ejemplo de esto es el gráfico que aparece en la parte inferior de esta página, que muestra los resultados de la encuesta realizada a profesionales especializados en el análisis informático forense por el sitio web Forensic Focus, portal especializado en temas de tecnología forense, acerca de los retos actuales del análisis informático forense.