Cuando hablamos de ciberseguridad de la cadena de suministro industrial, hablamos de gestionar el riesgo de terceros. Es decir, gestionar el riesgo de sufrir daños ocasionados por incidentes con origen en las debilidades de terceros.

Hágase la siguiente pregunta: ¿quién ha diseñado, fabricado y programado cada componente de tus sistemas de digitalización industrial? Normalmente no tenemos la respuesta. Solo conocemos la marca de los fabricantes finales, pero no a todos los terceros que han hecho falta para disponer de una determinada tecnología de digitalización industrial.

Cada tercero es un punto de acceso que puede ser el origen de un ciberataque. Si un proveedor tiene muchas vulnerabilidades, un atacante podría aprovecharlas para obtener acceso a la organización. Cuantos más proveedores tiene una organización, mayor será la superficie de exposición y se enfrentará a más vulnerabilidades.

El chantaje de REvil

Posiblemente conocerá el termino RaaS (Ransomware as a Service), un servicio que se puede contratar en la Dark Web (Web oscura), donde hay múltiples proveedores que ofrecen un kit con instrucciones para secuestrar información de organizaciones y pedir un rescate.

Uno de los grupos más conocidos de ciberdelincuentes, llamado REvil, cifró en marzo de este año gran parte de los sistemas del fabricante Acer y pidió un rescate de 50 millones de dólares. En las conversaciones entre Acer y REvil, que comenzaron el 14 de marzo, el representante de la compañía se mostró sorprendido por la desmesurada demanda de 50 millones de dólares para liberar los datos cifrados.

Los atacantes también ofrecieron un descuento del 20 por ciento si el se realizaba el pago en pocos días. A cambio, la banda del ransomware proporcionaría un descifrador, un informe de la vulnerabilidad y la eliminación de los archivos robados.

Por otro lado, la compañía taiwanesa Quanta también sufrió un ciberataque de este grupo, en abril de este año. REvil lanzó un ataque contra Quanta, que no solo es una empresa del Global Fortune 500 sino uno de los principales fabricantes de diseño mundiales, especializado en la integración/fabricación de productos electrónicos para terceros como Apple. La empresa taiwanesa es responsable de ensamblar productos como el Apple Watch o los portátiles Macbook Air y Pro, a partir de un conjunto de esquemas de diseño proporcionado por Apple. La lista de clientes de Quanta es amplísima, incluyendo entre otros muchos a Dell, HP, Microsoft, Amazon y Cisco.

Esta compañía logró un acceso no autorizado a los datos que alojan en sus sistemas Quanta y desvelarlos podría hacer perder mucho dinero a sus clientes.

Cada vez más integrada

Además del chantaje a proveedores de la cadena de suministro, como los que se han mencionado, son múltiples los tipos de amenazas a los que se exponen los sistemas de la cadena de suministro. Esto es debido a que cada día está más integrada con los sistemas de información de sus clientes.

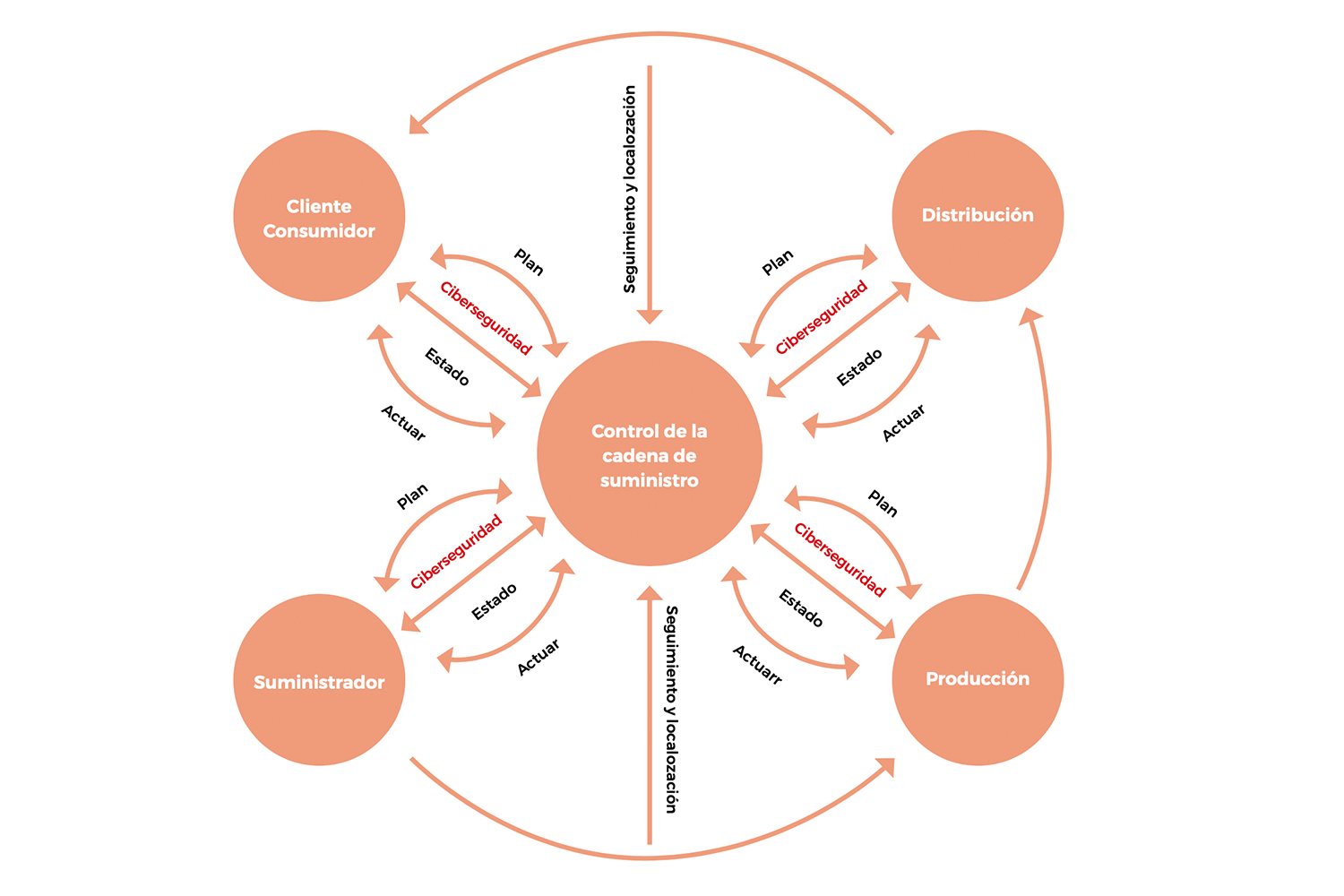

Los proveedores tienen conexiones directas con las redes o sistemas de una empresa (incluidos los sistemas ERP o MES) o tienen acceso a datos de operación propios. Asimismo, existen interconexiones similares entre los proveedores a lo largo de las cadenas de suministro. Por esta interconexión e integración necesaria, la cadena de suministro está expuesta a sabotaje, manipulación, falsificación, piratería, robo, destrucción, alteración, desviación, corrupción, ingeniería social o incluso amenazas internas. Este tipo de amenazas puede causar: un fallo en la producción o distribución de un producto o servicio; la introducción de vulnerabilidades en el hardware o software de la empresa que podrían ser aprovechadas en el futuro, o incluso la instalación de hardware o software falsificado.

Hasta ahora, los riesgos de la cadena de suministro no se habían abordado o se gestionaban de forma inadecuada. Existe un riesgo a varios niveles. Puede venir a través del último peldaño de la cadena (por ejemplo, proveedores de componentes o desarrolladores de controladores) o de niveles más altos (por ejemplo, integradores y canales de distribución).

¿Por qué ahora deberíamos preocuparnos mucho mas de los riesgos en la cadena de suministro? Porque, según un estudio del Club de Excelencia de Gestión, publicado el año pasado, el 47 por ciento de los ciberincidentes tiene su origen en la cadena de suministro. Son tres los motivos principales: en primer lugar, por el aumento de proveedores debido a la transformación digital de las compañías; en segundo lugar, el 61 por ciento de las organizaciones tiene prestadores de servicios que se conectan a sus sistemas, y por ultimo, según el estudio, la información del 57 por ciento de las organizaciones se gestiona en equipos del proveedor.

La pandemia ha exprimido las capacidades tecnológicas, ha puesto al límite a los operadores de telecomunicaciones y la capacidad de las infraestructuras de procesamiento. Son millones los servicios tecnológicos y de infraestructuras que se han puesto en marcha en tiempo récord, y no siempre se ha podido cumplir con los requisitos técnicos y mucho menos de ciberseguridad industrial. Esto ha disparado los incidentes tecnológicos, intencionados y no intencionados en estos meses.

Cisnes negros

El pasado 10 de marzo, OVH, la mayor empresa europea de hosting, tuvo un incendio en uno de sus centros de procesamiento de datos (CPD), con 30.000 servidores afectados. En un CPD hay sensores y sistemas de supervisión precisamente para evitar estos desastres, pero a día de hoy OVH no se ha recuperado del todo. La fuerte digitalización en la que están inmersas todas las empresas, incluidas las industriales, van a traer cisnes negros, como el sufrido por OVH.

Debemos estar preparados frente a escenarios de cisnes negros que sufrirán nuestros proveedores. En el caso concreto de OVH, miles de clientes han perdido una enorme cantidad de datos al no disponer de una copia de seguridad fuera del propio CPD, lo cual sucede en muchas organizaciones industriales.

Esta es una de las recomendaciones que encontrará en la nueva guía de ciberseguridad en la cadena de suministro de la digitalización industrial que ha publicado el Centro de Ciberseguridad Industrial este año (podrá acceder a ella en www.cci-es.org/publicaciones). La guía incluye tres grandes cuestiones que debe plantearse una organización para gestionar el riesgo de terceros:

- ¿Tengo un inventario completo de proveedores y terceros que tienen acceso a mis datos de operación o información?

- ¿Cómo espero que estas compañías gestionen y protejan mis datos?

- ¿Cómo controlo a los proveedores para asegurarme de que cumplen las expectativas?