Hace seis años, el Centro de Ciberseguridad Industrial publicó el primer Mapa de Ruta de la Ciberseguridad Industrial en España 2013-2018. En 2019 se publicará una nueva hoja de ruta 2019-2020 en la que se ha tenido en cuenta la opinión y necesidades de buena parte de los actores principales de la industria en un escenario que ha cambiado y evolucionado tecnológicamente, así como sus riegos.

El panorama normativo también ha cambiado mucho en estos años. La reciente Directiva NIS (Directiva de la UE 2016/1148) del Parlamento Europeo y sus correspondientes transposiciones al ordenamiento jurídico español, así como el Reglamento General de Protección de Datos y el Real Decreto-Ley 12/2018 de seguridad de las redes y sistemas de información, promulgan la gestión de incidentes de ciberseguridad como una imposición legal para todas las organizaciones públicas y algunas privadas de España que prestan servicios esenciales.

Los sistemas de automatización y control industrial, junto al Internet de las Cosas, están cada vez más presentes en nuestra sociedad; ejemplo de ello son las ciudades, los coches o la sanidad inteligentes. En una economía global y muy competitiva es necesaria la digitalización de la industria para sobrevivir.

Un gran número de infraestructuras críticas dependen de los sistemas de control industrial para su correcto funcionamiento, debido a lo cual, tanto las infraestructuras como sus sistemas se han convertido en un objetivo para las distintas formas de ciberdelincuencia. Esto no solo afecta a las grandes corporaciones propietarias de infraestructuras importantes para la nación, sino que, debido a las interdependencias existentes entre dichas infraestructuras y los actores involucrados en su manejo y gestión, la ciberseguridad industrial también debe ser una preocupación para muchas pequeñas y medianas empresas, cuya supervivencia podría verse afectada por la ocurrencia de incidentes de ciberseguridad. Esta situación se ve agravada por el hecho de que las instalaciones ya no deben defenderse solo de los ataques dirigidos a ellas, sino que también son vulnerables a los ataques casuales o al azar.

Retos actuales y futuros

Durante los últimos seis años ha sido necesario invertir mucho trabajo y recursos para reducir las deficiencias de nuestras infraestructuras en materia de ciberseguridad y mejorarlas de forma continuada. La nueva hoja de ruta pretende establecer una serie de hitos que deberán cumplirse para seguir afrontando con pasos firmes el camino a seguir. Algunos de los retos identificados en 2013 se han superado o están en un nivel de madurez avanzado, como por ejemplo:

- Elevar la concienciación general y proporcionar formación especializada según el nivel o tipo de usuario.

- Aumento de la investigación en ciberseguridad industrial.

- Creación de estrategias de ciberseguridad para la industria.

- Creación de guías de buenas prácticas y estándares de referencia.

- Creación de laboratorios de prueba.

- Creación de concienciación dentro de los pilares de la seguridad industrial tradicional.

- Difusión de productos y soluciones en materia de ciberseguridad industrial entre todos los actores implicados.

Otros retos están todavía en su fase inicial o en un nivel de desarrollo medio, como por ejemplo:

- Mejora de las capacidades de ciberseguridad de gobiernos, entidades públicas, organizaciones, universidades, etc.

- Generación de herramientas que faciliten la colaboración público-privada a todos los niveles.

- Creación de esquemas de evaluación.

- Creación de SCI-CERT.

- Apoyo a la elaboración de marcos regulatorios.

- Creación de sistemas que incluyen ciberseguridad desde el diseño.

- Desarrollo de soluciones de detección de incidentes en los distintos niveles para entornos industriales, incluyendo Smart OT.

- Consorcios y acuerdos internacionales para establecer colaboración en materia de ciberseguridad.

- Acercamiento y educación de los responsables de sistemas de control en los sistemas de seguridad TIC y viceversa.

- Mejora del cumplimiento legislativo.

También surgen nuevos retos que se han incorporado en la nueva hoja de ruta, como son:

- Establecimiento de responsabilidades en la cadena de suministro.

- Integración de la ciberseguridad en el modelo de gobierno corporativo.

- Integración de la ciberseguridad en la seguridad operacional y calidad de la organización.

- Evaluación y certificación de ciberseguridad en tecnologías industriales.

- Desarrollo de un catálogo de incidentes de ciberseguridad industrial.

- Desarrollo de plataformas de preparación para dar respuesta a incidentes, incluyendo Smart OT.

- Definición de requisitos para la restauración y recuperación de sistemas y redes industriales.

Marco NIST

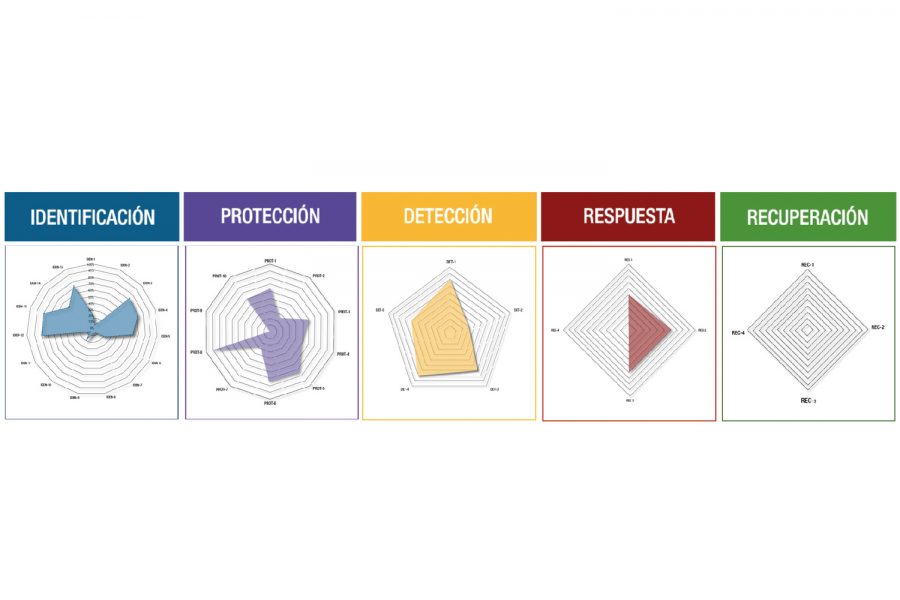

En esta hoja de ruta (roadmap) se ha adoptado la estructura del marco básico (framework core), identificando un conjunto de actividades de ciberseguridad, su estado actual y los resultados esperados mediante indicadores. Estas actividades se han dividido en las cinco funciones fundamentales que identifica el marco de trabajo del NIST:

- Identificar (Identify): Relativo a los sistemas, activos, datos y competencias de la organización, su contexto de negocio, los recursos que soportan las funciones críticas y los riesgos de ciberseguridad que afectan a este entorno.

- Proteger (Protect): Relativo a desarrollar e implementar las contramedidas y salvaguardas necesarias para limitar o contener el impacto de un evento potencial de ciberseguridad.

- Detectar (Detect): Relativo a desarrollar e implementar las actividades apropiadas para identificar la ocurrencia de un evento de ciberseguridad a través de la monitorización continua.

- Responder (Respond): Relativo a la definición y despliegue de actividades para reaccionar frente a un evento de ciberseguridad identificado y mitigar su impacto.

- Recuperar (Recover): Relativo al despliegue de actividades para la gestión de resiliencia y el retorno a la operación normal después de un incidente.

Se han identificado 40 actividades, de las cuales 15 son de la función identificación, 10 de protección, cinco de detección, seis de respuesta y cuatro de recuperación.

En las gráficas de abajo se muestran las cinco gráficas del estado de cada una de las actividades. Aunque no las identifica, permite mostrar el camino que todavía queda por recorrer en la ciberseguridad industrial.